La CTP3 de SQL Server Code Denali nous laisse entrevoir un bon nombre de fonctionnalitĂ©s qui seront prĂ©sentes dans la version dĂ©finitive du prochain SQL Server. Parmi ces nouvelles fonctionnalitĂ©s quelques unes concernent la sĂ©curitĂ©. Je commencerai donc par lĂ en parlant des rĂ´les de serveurs. Avec la prochaine version de SQL Server il est maintenant possible de crĂ©er ses propres rĂ´les de serveurs, ce qui va permettre de faciliter l’administration de la sĂ©curitĂ© en gĂ©rant les droits au niveau du rĂ´le et non plus au niveau du compte de connexion lui-mĂŞme comme c’Ă©tait le cas jusqu’Ă maintenant lorsque les rĂ´les prĂ©dĂ©finis de serveur ne suffisaient pas. Vous allez me dire qu’il Ă©tait possible de contourner le problème en crĂ©ant des groupes Windows et en leur affectant directement les privilèges nĂ©cessaires . Effectivement l’idĂ©e est plutĂ´t bonne mais qu’en est il des comptes de connexion non Windows. L’un empĂŞche pas l’autre et l’on pourra par exemple ajouter un groupe Windows Ă un rĂ´le de serveur.Â

Prenons un exemple parmi tant d’autres pour lesquel il serait intĂ©ressant d’avoir un rĂ´le de serveur « personnalisĂ© ».

- Nous voulons donner les accès suffisants au groupe de DBA junior pour qu’il puisse effectuer du monitoring quotidien et crĂ©er des traces profiler

Prenons le premier cas :

– CrĂ©ation d’un rĂ´le de serveur monitoring

CREATE SERVER ROLE monitoringRole AUTHORIZATION sa;

– ParamĂ©trage des privilèges pour le nouveau rĂ´le de serveur

GRANT VIEW SERVER STATE TO monitoringRole;

GRANT ALTER TRACE TO monitoringRole;

Notez au passage la nouvelle syntaxe (normalisĂ©e) permettant d’ajouter un login Ă un rĂ´le de serveur (enfin !!). Il est encore possible d’utiliser les procĂ©dures connues telles que sp_addsrvrolemember ou sp_dropsrvrolemember mais celle-ci seront dĂ©prĂ©ciĂ©es dans la future version.

– Ajout du login test au nouveau rĂ´le de serveur

ALTER SERVER ROLE monitoringRole

ADD MEMBER test;

L’audit des privilèges pour ces nouveaux rĂ´les de serveur restent les mĂŞmes que pour les rĂ´les de serveurs classiques :

SELECT

P.name AS role_name,

P2.name AS [login_name],

SP.permission_name

FROM sys.server_principals AS P

INNER JOIN sys.server_permissions AS SP

ON P.principal_id = SP.grantee_principal_id

LEFT JOIN sys.server_role_members SRM

ON P.principal_id = SRM.role_principal_id

LEFT JOIN sys.server_principals AS P2

ON P2.principal_id = SRM. member_principal_id

WHERE P.[type] = ‘R’

AND P.[name] = ‘monitoringRole’

AND P2.type IN (‘S’, ‘U’, ‘G’);

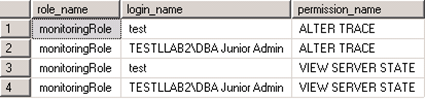

qui donne le résultat suivant dans mon cas :

David BARBARIN (Mikedavem)

MVP SQL Server